Was ist Phishing und wie kann ich mich schützen?

Durch Phishing wollen Betrüger an deine persönlichen Daten gelangen. Welche Phishing-Methoden es gibt, woran du gefälschte Webseiten und E-Mails erkennst und wie du dich vor Datenklau schützen kannst, erklären wir in diesem Artikel.

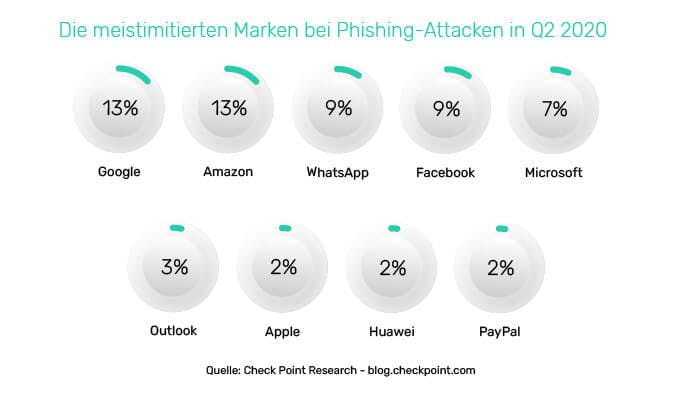

Phishing ist ein sehr weitverbreitetes Phänomen. Dabei handelt es sich in den meisten Fällen um einen per E-Mail durchgeführten Betrugsversuch. Der Empfänger erhält eine sehr echt wirkende, aber gefälschte E-Mail, die ihn dazu verleiten soll, persönliche Daten wie PIN, TAN oder Login-Daten freiwillig preiszugeben. Regelmäßig werden in solchen Phishing-Mails bekannte Unternehmen wie Amazon, MediaMarkt oder PayPal sowie Banken, Sparkassen und E-Mail-Provider imitiert.

Auch wenn sich das Fischen nach Passwörtern - daher übrigens auch der Name „Phishing“ (von „password fishing“) - erst einmal harmlos anhört, ist es das nicht. Denn Phishing steht am Anfang verschiedenere Cybercrime-Delikte. Denn mit geklauten Daten können Kriminelle deine Identität übernehmen und erheblichen Schaden anrichten. Deshalb solltest du dich und deine Daten schützen.

Was ist Phishing?

Der Begriff „Phishing" ist ein Kunstwort aus dem Wort „Passwort" und dem englischen Verb „fishing" (zu Deutsch: fischen). Phishing ist eine Form des Social Engineerings, bei dem die Gutgläubigkeit des Opfers ausgenutzt werden soll. Um die freiwillige Preisgabe von persönlichen Daten zu erreichen, imitieren Kriminelle E-Mails und Webseiten von bekannten und vertrauenswürdigen Unternehmen oder Banken. Dafür werden beispielsweise Firmenlogos, Schriftarten und das Design der Marke nachgeahmt. Klickt der E-Mail-Empfänger auf einen in der Phishing-Mail enthaltenen Link, wird er auf eine gefälschte Webseite geleitet. Auf dieser wird er dann entweder aufgefordert, Login-Daten oder andere persönliche Informationen einzutragen, oder es wird automatisch der Download einer Schadsoftware (auch Malware genannt) gestartet. Es gibt aber auch Phishing-Varianten, bei denen ein Eingabeformular direkt in die E-Mail eingebunden ist und zur Eingabe von vertraulichen Daten auffordert. Diese Daten werden direkt an den Betrüger weitergeleitet, der sie dann für weitere Straftaten verwendet oder im Darknet verkauft.

Phishing ist kein neues Phänomen. Der erste dokumentierte Phishing-Versuch per E-Mail fand bereits am 2. Januar 1996 statt. Das illegale Abfragen von Daten gab es aber auch schon vor dem Internet. Betrüger haben ihre Opfer beispielsweise einfach angerufen und sich als Service-Mitarbeiter eines Unternehmens ausgegeben. In dem Telefonat wurde dann nach persönlichen Daten gefragt.

Welche Arten von Phishing gibt es?

Wie im oberen Teil bereits angedeutet, gibt es unterschiedliche Phishing-Methoden und Strategien. Nachfolgend schlüsseln wir die Methoden nach genutztem Kanal und nach Strategie auf.

Unterschiedliche Kanäle, gleiches Ziel

E-Mail-Phishing

Dabei handelt es sich um die bekannteste und am weitesten verbreitete Methode. Wie der Name schon sagt, werden hier E-Mails als Köder verwendet. Manche E-Mails imitieren bekannte Unternehmen oder Banken - der Fachbegriff dafür ist „Spoofing". Phishing-Mails enthalten einen oder mehrere Links zu einer unseriösen Webseite, auf der der Empfänger aufgefordert wird, seine Daten einzutragen. Es kommt aber auch vor, dass mit Malware verseuchte Anhänge in der E-Mail enthalten sind. In einigen Fällen enthält die E-Mail auch ein Eingabeformular, das ausgefüllt werden soll. Die Daten werden dann automatisch an den Betrüger versendet.

Webseiten-Phishing

Beim Webseiten-Phishing imitieren Verbrecher vertrauenswürdige Internetseiten. Solche Fake-Seiten sind auch unter dem Namen Spoofing-Webseite bekannt. Das Ziel ist es, die Opfer dazu zu verleiten, sich mit ihren Benutzerdaten anzumelden. Die Hacker verwenden die Daten, um sich dann selbst bei den echten Konten anzumelden. Links aus Phishing-Mails verweisen auf solche Fake-Webseiten.

Vishing

Die Abkürzung steht für „Voice Phishing". Es handelt sich also um eine Audio-Variante, bei der das Telefon zum Einsatz kommt. Betrüger rufen ihre Opfer an und versuchen sie am Telefon zu überzeugen, ihre persönlichen Informationen preiszugeben.

Smishing

Auch wenn es etwas altbacken klingt: Betrüger versuchen ihr Glück auch per SMS. Die SMS fordert den Empfänger entweder dazu auf, einen Link anzuklicken oder eine App herunterzuladen. Wer der Aufforderung folgt, lädt sich sehr wahrscheinlich Schadsoftware aufs Smartphone herunter, die das System ausspäht.

Social Media-Phishing

Was per E-Mail oder SMS funktioniert, funktioniert auch mit Nachrichten in sozialen Netzwerken. Haben Angreifer einen Social Media-Account gehackt, werden Nachrichten mit schädlichen Links an die Kontakte verschickt.

Unterschiedliche Strategie, gleiches Ziel

Irreführung

Betrüger versuchen immer, dich mit Phishing in die Irre zu führen. Das ist gewissermaßen die Grundlage dieses Cybercrimes. Allerdings bezeichnet der Begriff „Deceptive Phishing" eine Art des Phishings, bei der Hacker sich als echte Unternehmen oder Personen ausgeben, um dein Vertrauen zu gewinnen.

Spear-Phishing

Während „normales" Phishing eine Massenattacke ist, handelt es sich beim Spear-Phishing um einen gezielten Angriff auf eine spezielle Gruppe oder sogar auf eine einzelne Person. Eine besondere Form ist das sogenannte „Whaling" (Englisch für Walfang). Das bedeutet, dass es die Kriminellen mit der Phishing-Attacke auf eine reiche oder einflussreiche Person wie Geschäftsführer von Unternehmen abgesehen haben.

Pharming

Der Kunstbegriff aus „Phishing“ und „Farming“ beschreibt eine Methode, die ohne E-Mail-Köder auskommt. Bei dieser technisch aufwendigeren Strategie werden Nutzer automatisch von einer legitimen Webseite auf die gefälschte Version des Angreifers umgeleitet. Diese Strategie wird übrigens gern bei Cloud-Anbietern wie Google oder Dropbox genutzt. Durch eine gefälschte Version des Anmeldebildschirms werden die Anmeldedaten gestohlen.

Klon-Phishing

Echte E-Mails werden geklont und dann weitergeleitet. Da es sich um eine geklonte E-Mail handelt, ist der Betrugsversuch nur sehr schwer zu erkennen. Wie alle Phishing-Mails enthält die E-Mail schädliche Links.

Link-Manipulation

Während in einfachen Phishing-Mails leicht zu erkennen ist, dass die Links schädlich sind, ist das bei der Link-Manipulation ziemlich schwer. Der Grund: Die Links sehen den Original-Links sehr ähnlich. Absichtliche Tippfehler wie beispielsweise „onIy“ und „only“ (im ersten Fall mit groß geschriebenem i, im zweiten mit kleinem l) oder in die Irre führende Anzeigetexte der Links sind gängige Methoden.

Wie gefährlich ist Phishing?

Wie hoch die volkswirtschaftlichen Schäden durch Cyber-Delikte sind, die mit gezielten Phishing-Attacken beginnen, ist schwer zu sagen. Das Bundesamt für Sicherheit und Informationstechnik schätzt den Schaden allerdings auf einen zweistelligen Millionenbetrag.

Neben dem finanziellen Schaden gibt es für Verbraucher und Verbraucherinnen aber auch noch ein weiteres, weitaus größeres Risiko. Und das ist kurz gesagt der Diebstahl der Daten und der eigenen Identität. Alles was Betrüger brauchen, um einen ersten Schaden anzurichten, ist die E-Mail-Adresse. Denn damit können sie das Postfach mit Phishing-Mails und Malware zuspammen. Vor allem die Malware kann es Cyber-Kriminellen ermöglichen, die Kontrolle über den Computer zu übernehmen, um ihn beispielsweise einem Botnetz einzuverleiben. Haben die Hacker erst einmal Kontrolle über den PC, haben sie auch die Möglichkeit, die Webcam oder das Mikrofon fernzusteuern, um dich auszuspionieren. Falls du unwissentlich einen Keylogger heruntergeladen hast, können die Kriminellen die Tastatureingaben und damit auch Benutzernamen und Passwörter aufzeichnen. Wenn mehr Daten als nur Name und E-Mail-Adresse gestohlen wurden – etwa die Telefonnummer, Adresse oder Kreditkarten- und Bankdaten – können die Cyber-Verbrecher deine Identität übernehmen und beispielsweise in Online-Shops auf deinen Namen einkaufen oder bei Banken Kredite beantragen. Die Möglichkeiten sind leider fast unendlich.

7 Tipps, an denen du Phishing-Mails erkennst

Ein gesundes Misstrauen gegenüber dem unsicheren Medium E-Mail sowie das aufmerksame Lesen der Nachrichten sind sehr wichtig und die Grundlage für das Erkennen von betrügerischen SPAM-Mails. Zudem: Kein seriöses deutsches Kreditinstitut verlangt von seinen Kunden, „ein Form auszufüllen“ oder „TAN einzutasten“. Außerdem werden weder deine Bank noch Online-Händler wie Amazon oder Ebay oder Dienstleister wie die DHL dir etwas wichtiges nur per E-Mail mitteilen. Logge dich deshalb einfach in dein Nutzerkonto ein. Wenn die Nachricht echt ist, wirst du sie auch in deinem Kundenkonto finden.

#1 - Warnung des E-Mail-Providers oder E-Mail-Programms

E-Mail-Anbieter wie Web.de, GMX.de oder Google sind mittlerweile sehr gut darin, Phishing-Mails zu erkennen. Die Nachrichten werden automatisch in den Spam-Order verschoben und können da keinen Schaden anrichten. Solltest du doch mal so eine E-Mail öffnen, warnt dich der Provider oder das E-Mail-Programm mit einem Banner.

#2 - Grammatik- und Rechtschreibfehler

Am einfachsten sind betrügerische Mails zu erkennen, die in fehlerhaftem Deutsch geschrieben sind. Dass solche Nachrichten auffallend viele Grammatikfehler enthalten, ist damit zu erklären, dass sie in der Regel nicht in Deutsch geschrieben, sondern mit einem Übersetzungsdienst aus einer anderen Sprache übersetzt werden. Ein weiterer Hinweis: Zeichensatzfehler, wie kyrillische Buchstaben oder fehlende Umlaute wie ä, ü oder ö.

Besonders leicht lassen sich Phishing-Mails identifizieren, wenn sie in einer Fremdsprache verfasst sind. Du kannst sicher sein, dass ein in Deutschland ansässiges Unternehmen dir E-Mails auch in Deutsch schickt und nicht in Englisch, Französisch oder Spanisch.

#3 - Fehlende, personalisierte Ansprache

Unternehmen sprechen dich in der Regel mit deinem Namen an, wenn sie dir eine E-Mail schreiben. Die personalisierte Ansprache gehört praktisch zum Standard. Typische Phishing-Mails verwenden jedoch häufig eine generische Ansprache wie „Sehr geehrte Damen und Herren" oder „Sehr geehrter Kunde". Es kommt auch vor, dass Betrüger ihr Opfer namentlich kennen und eine personalisierte Ansprache wie „Sehr geehrter Herr Müller" verwenden. Hier musst du schon genauer hinsehen, um die Phishing-Mail zu entlarven. Kleiner Tipp: Wenn du von dem angeblichen Unternehmen regelmäßig E-Mails bekommst, kannst du nachsehen, wie sie dich bisher angesprochen haben. Weicht die neue E-Mail von den alten ab, kannst du sicher sein, dass es ein Betrugsversuch ist.

#4 - Dringender Handlungsbedarf und die Aufforderung, eine Datei zu öffnen

„Bitte melden Sie sich noch heute in Ihrem Konto an, da sonst der Zugang und alle Daten unwiderruflich gelöscht werden!" - Solche oder ähnliche Formulierungen sind ziemlich eindeutige Hinweise auf eine Phishing-Mail. Viele solcher Nachrichten drohen auch damit, dass der Online-Zugang oder die Kreditkarte gesperrt werden.

Betrüger fordern ihr potenzielles Opfer immer öfter dazu auf, eine Datei zu öffnen. Die ist entweder als Anhang beigefügt oder über einen Link downloadbar. Solche Links oder Anhänge solltest du nicht anklicken oder öffnen - schon gar nicht, wenn du den Absender nicht kennst. In der Regel enthalten die Dateien Schadsoftware, die deinen Computer verseuchen soll.

#5 - Eingabe von Daten

Ein weiterer Hinweis ist die Aufforderung, persönliche Daten oder PINs und TANs einzugeben. Du kannst sicher sein, dass Banken oder Online-Zahlungsanbieter nie darum bitten werden. Und auch MediaMarkt oder Amazon werden dich nicht nach deinem Passwort fragen.

#6 - Links und eingefügte Formulare

Wenn du eine E-Mail mit Links von einem Unternehmen bekommst, solltest du unbedingt prüfen, welches Ziel der Link hat. Dafür musst du mit der Maus nur über den Link hovern (nicht darauf klicken!). Dann wird - meist am rechten unteren Rand des Browser - das Linkziel angezeigt. Wenn die da angezeigte URL komisch aussieht (so wie in dem Beispiel), solltest du nicht darauf klicken. Wenn ein Eingabeformular, beispielsweise für Login-Daten, direkt in die E-Mail integriert ist, sollte dich das auch stutzig machen. Tipp: Formular nicht ausfüllen und die E-Mail löschen.

#7 - Unseriöser E-Mail-Absender

Manche Phishing-Mails erkennt man schon am Absender: Angeblich soll die E-Mail von PayPal kommen, der Absender ist aber eine kryptische Adresse. Mittlerweile kommt es allerdings häufiger vor, dass Betrüger auch die originalen Absenderadressen klonen. Woher die E-Mail wirklich kommt, kannst du herausfinden, indem du den Mail-Header, auch „Internetkopfzeilen" genannt, analysierst. Das ist der Teil der E-Mail, in dem die Protokolldaten der Übermittlung gespeichert sind. Eine umfassende Anleitung, wie du den tatsächlichen Absender einer E-Mail ermittelst, findest du auf Computerwoche.de.

Daran erkennst du Phishing-Webseiten

Wie bereits erklärt, gibt es auch Phishing-Webseiten. Manche davon sind so gut imitiert, dass man die Fälschung kaum vom Original unterscheiden kann. Ein erster Hinweis auf die betrügerische Seite ist die URL. Und das aus zwei Gründen:

1. Phishing-Webseite mit Tippfehler oder Zusatz

Betrüger versuchen dich mit ähnlich, gleich aussehenden oder logisch erscheinenden URLs hinters Licht zu führen. So könnten die Fake-URLs im Vergleich zum Original aussehen:

Original-URL

Fake-URL mit Tippfehler

Fake-URL mit Zusatz

Original-URL

www.paypal.com

Fake-URL mit Tippfehler

www.paypall.com

Fake-URL mit Zusatz

www.paypal-login.com

Original-URL

www.mastercard.com

Fake-URL mit Tippfehler

www.mastercarrd.com

Fake-URL mit Zusatz

www.mastercard-sicherheit.com

Original-URL

www.amazon.de

Fake-URL mit Tippfehler

www.amason.de

Fake-URL mit Zusatz

www.amazon-anmelden.de

2. Keine SSL-Verschlüsslung

Browser zeigen in der Adressleiste bei einer SSL-Verschlüsslung ein kleines Schloss-Icon an. Das ist nicht der Fall, wenn die Webseitenadresse nur mit „http://" und nicht mit „https://" beginnt. Seriöse Unternehmen arbeiten an Stellen, an denen persönliche Daten eingegeben werden, aus Sicherheitsgründen immer mit einer https://-Seite. Kriminelle nutzen dagegen in der Regel nur http://-Seiten – also ohne das „s“.

Phishing ist gefährlich. Schütze deine Daten!

Phishing ist eine breit gefächerte Bedrohung, die dich und deine Daten gefährdet. Um kein Opfer zu werden, solltest du immer skeptisch bleiben und nicht einfach deine Daten in irgendwelche Formulare eintragen oder auf kryptische Links klicken. Auch wenn E-Mails seriös aussehen, du aber ein komisches Gefühl dabei hast, gilt: safety first. Lösche die Nachricht lieber oder öffne deinen Browser, gib eigenhändig die Adresse des Dienstes ein und melde dich an. War die Nachricht echt, wirst du sie auch in deinem Nutzerkonto finden.

Um einem Phishing-Angriff bestmöglich zu entgehen, gibt es drei Grundregeln im Umgang mit nicht zweifelsfrei zuzuordnenden E-Mails, die du unbedingt befolgen solltest:

Klicke auf keinen Link.

Öffne keine Anhänge.

Antworte nicht auf solche E-Mails.

Leider kann es selbst bei aller Vorsicht und Beachtung aller Hinweise und Regeln dazu kommen, dass man auf einen Phishing-Angriff hereinfällt. Vor allem, wenn Geld vom Konto abgebucht oder überwiesen wurde, geraten viele Betroffene in Panik. Auch wenn es schwerfällt, sollte erst einmal Ruhe bewahrt werden. Dann können wichtige Schritte eingeleitet werden, um weiteren Schaden zu vermeiden. Opfer sollten unverzüglich die betroffenen Konten und Karten bei ihrer Bank sperren lassen. Zusätzlich sollten Antivirenprogramm aktualisiert und der Computer auf Trojaner, Viren und sonstige Malware überprüft werden. Außerdem sollten Passwörter geändert werden.

Die Daten sind weg

Waren die Hacker erfolgreich und konnten sensible Daten, wie beispielsweise deinen Namen, deine Adresse oder dein Geburtsdatum, stehlen, musst du leider der Tatsache ins Auge sehen, dass du die Daten nicht mehr zurückholen kannst.

Artikel, die dich ebenfalls interessieren könnten

Identitätsdiebstahl: die Gefahr aus dem Internet

7 Alarmzeichen, dass deine Daten gehackt wurden

Identitätsdiebstahl: 9 Methoden, wie Betrüger an deine Daten kommen

15 Tipps, die dich vor Datendiebstahl schützen

Phishing-Mail geöffnet, Link angeklickt, Anhang geöffnet - Und jetzt?