Identitätsdiebstahl: die Gefahr aus dem Internet

Die Digitalisierung hat dazu beigetragen, dass sich die Anzahl an Identitätsdiebstählen in den letzten Jahren deutlich erhöht hat. Aber was ist Identitätsdiebstahl und wie kommen die Kriminellen an die persönlichen Daten? Die Antworten findest du hier. Mit Infografik.

Ob E-Mail-Adresse, Geburtsdatum oder die eigene Telefonnummer – viele Verbraucher wissen nicht, wo im Internet sie welche persönlichen Informationen angegeben haben. Das Problem: Die Anzahl an sogenannten Datenleaks und zu Datendiebstählen, bei denen solche Angaben abgegriffen werden, nimmt zu. Im schlimmsten Fall wird der Diebstahl erst bemerkt, wenn Kriminelle die Identität für Betrügereien missbraucht haben. Ein solcher Identitätsdiebstahl kann für die Opfer schwere und vor allem langfristige Folgen haben.

In diesem Artikel gehen wir der Frage nach, was Identitätsdiebstahl ist und erklären, welche Methoden die Betrüger für den Datendiebstahl nutzen. Außerdem zeigen wir, dass das Problem verbreiteter ist, als viele denken.

Was ist Identitätsdiebstahl?

Grundlegend handelt es sich bei Identitätsdiebstahl um den Missbrauch personenbezogener Daten einer Person durch Dritte. Oder anders ausgedrückt: Kriminelle nutzen die Identität einer fremden Person für ihre gesetzeswidrigen Taten. Im Zusammenhang mit dem Diebstahl der Identität steht deshalb auch der Identitätsmissbrauch.

Wusstest du, dass Identitätsdiebstahl in Deutschland an sich kein eigener Strafbestand ist? Tatsächlich ist es so, dass nur bestimmte Formen des Identitätsdiebstahls durch Paragrafen im Strafgesetzbuch (StGB) erfasst sind. Das wären beispielsweise:

§ 238 StGB – Nachstellung

Laut diesem Paragrafen wird derjenige mit Freiheitsstrafe von bis zu drei Jahren oder mit Geldstrafe bestraft, der „unter missbräuchlicher Verwendung von personenbezogenen Daten" einer anderen Person „a) Bestellungen von Waren oder Dienstleistungen für sie aufgibt oder b) Dritte veranlasst, Kontakt mit ihr aufzunehmen".

§ 263a StGB – Computerbetrug

Wenn jemand beabsichtigt, „sich oder einem Dritten einen rechtswidrigen Vermögensvorteil zu verschaffen oder das Vermögen eines anderen dadurch beschädigt, dass er das Ergebnis eines Datenverarbeitungsvorgangs [...] durch unbefugte Verwendung von Daten [...] beeinflusst", wird er mit Freiheitsstrafe bis zu fünf Jahren oder mit Geldstrafe bestraft.

§ 202a StGB – Ausspähen von Daten

Mit Freiheitsstrafe von bis zu drei Jahren oder mit Geldstrafe wird jemand bestraft, der sich oder einem anderen Zugang zu Daten beschafft, „die nicht für ihn bestimmt und die gegen unberechtigten Zugang besonders gesichert sind".

Formen von Identitätsdiebstahl

Grundsätzlich gibt es zwei Arten von Identitätsdiebstahl. Entweder wird etwas im Namen des Opfers vorgenommen oder ein bestehender Account wird übernommen.

Beim ersten Fall nutzen die Diebe die persönlichen Informationen, um beispielsweise neue Kreditkarten- oder Bankkonten zu eröffnen, Handyverträge abzuschließen oder Waren im Internet zu bestellen. Beim zweiten Fall, dem Account-Diebstahl, verwendet der Dieb dagegen die persönlichen Informationen des Opfers, um in bestehende Konten einzubrechen. Meist ändert der Angreifer dann die verknüpfte E-Mail-Adresse des Accounts. So verhindert er, dass das Opfer es bemerkt, wenn ein großer, meist finanzieller Schaden entsteht.

So verbreitet ist Identitätsdiebstahl in Deutschland

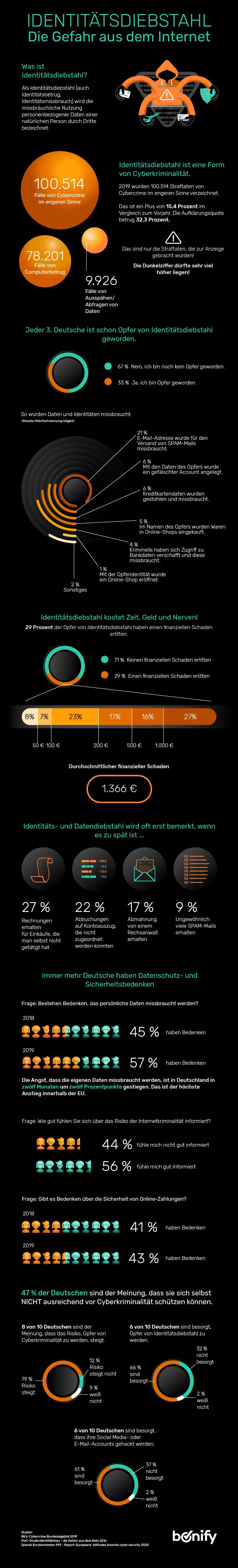

Es kommt immer öfter zu Identitätsdiebstählen und Identitätsmissbrauch. Laut einer Analyse der Unternehmensberatung PwC aus dem Jahr 2016 soll mittlerweile jeder dritte Deutsche betroffen gewesen sein. Am häufigsten wurde die E-Mail-Adresse für den Versand von Spam- und Phishing-Mails missbraucht. Viele Fälle verlaufen leider nicht so glimpflich. Einige Arten des Identitätsdiebstahls sind mitunter mit einem erheblichen finanziellen Schaden verbunden.

Die häufigste Masche ist dabei der Warenkreditbetrug. Mehr als ein Viertel der Geschädigten hat Rechnungen für Einkäufe erhalten, die sie nicht getätigt haben. Von Kontoabbuchungen, die nicht zuzuordnen waren, berichten mehr als 20 Prozent. Knapp 30 Prozent der Opfer haben durch diesen Identitätsdiebstahl einen finanziellen Schaden von durchschnittlich 1.366 Euro erlitten.

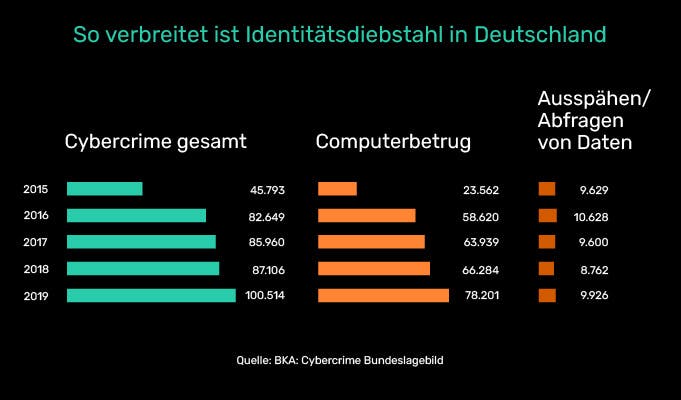

Die Anzahl an Cybercrime-Delikten steigt ebenfalls. Das Bundeskriminalamt veröffentlicht jährlich einen umfassenden Bericht. Der Vergleich über die letzten fünf Jahre zeigt, dass Cybercrime-Delikte stetig zunehmen. Der größte Anteil der Straftaten wird im Bereich Computerbetrug registriert. Für das Jahr 2019 wurde in diesem Deliktsfeld ein Anstieg von 18 Prozent festgestellt. Die Fälle, in denen Daten ausgespäht oder abgefangen wurden, sind seit 2015 weitestgehend konstant.

Das BKA geht jedoch davon aus, dass im Bereich Cybercrime von einem „weit überdurchschnittlichen Dunkelfeld ausgegangen werden kann". Das liegt unter anderem daran, dass betroffene Personen gar nicht merken, dass sie Opfer einer Straftat geworden sind oder die Straftaten nicht angezeigt werden, weil kein finanzieller Schaden entstanden ist. Weitere Zahlen und Statistiken zu Cybercrime in Deutschland haben wir in diesem Artikel für dich zusammen gefasst.

Welche persönlichen Informationen werden gestohlen?

Betrüger sind vor allem an personenbezogenen Daten wie Namen, Geburtstagen, Adressen und Telefonnummern interessiert. Aber auch Bank- und Kreditkartendaten sind für Betrüger von großem Interesse. Nachfolgend eine Auflistung der wichtigsten Informationen, auf die es Internetkriminelle abgesehen haben.

Persönliche Informationen: Name, Adresse, Telefonnummer

Mehr als den Namen und das Geburtsdatum braucht es nicht, um online etwas einzukaufen. Online-Händler und Versandhäuser liefern dann die Ware zum Beispiel an eine Paketstation. Die Rechnungen gehen an eine falsche Adresse – und deshalb an die Händler zurück. Über eine Adressermittlung wird dann die tatsächliche Adresse des vermeintlichen Käufers ausfindig gemacht. Die Rechnung oder erste Inkassoschreiben gehen dann an den nichts ahnenden Verbraucher.

Zugangsdaten von E-Mail-Konten

Viele Internetuser haben eine E-Mail-Adresse mit der sie sämtliche Online-Konten erstellen. Erbeuten die Betrüger die Zugangsdaten zum E-Mail-Postfach – also Nutzername und Passwort – haben sie leichtes Spiel. Der Grund: Die E-Mail wird oft zur Anmeldung bei Online-Shops oder bei Social Media-Plattformen genutzt. Zwar kennen die Diebe die einzelnen Passwörter zu den Nutzerkonten nicht, allerdings können sie über die „Passwort vergessen"-Funktion ein neues Passwort anfordern. Und schon haben die Betrüger Zugang.

E-Commerce-Konten

Kennen die Betrüger die Zugangsdaten zu Onlineshop-Konten, können sie uneingeschränkt einkaufen. Das ist deshalb auch so einfach, weil die Zahlungsinformationen bereits im Account hinterlegt sind.

Bankdaten und Zugangsdaten zum Online-Banking

Um in Online-Shops einkaufen zu können, benötigen Betrüger aber nicht immer den Zugang zum Account. Um online per Lastschrift einzukaufen, reicht es schon, wenn Name, IBAN und BIC vorhanden sind. Haben die Betrüger im schlimmsten Fall die Zugangsdaten zum Online-Banking erbeutet, kann der Schaden noch sehr viel größer ausfallen.

Kreditkartendaten

Die relevanten Kreditkartendaten sind Name, Gültigkeitsdatum sowie Kreditkarten- und Sicherheitsnummer. Sind diese Informationen den Betrügern bekannt, kann problemlos eingekauft werden.

Methoden, wie Betrüger an Daten kommen

Betrüger haben viele unterschiedliche Methoden entwickelt, um persönliche Angaben abzugreifen. Für manche davon müssen sie nicht einmal kriminell vorgehen – viele Daten werden von Verbrauchern öffentlich im Netz gepostet. Vor allem Social Media-Profile sind eine frei zugängige Fundgrube. Hier die gängigsten Methoden, mit denen Kriminelle versuchen, Identitäten zu stehlen:

Phishing

Das Kunstwort „Phishing“ leitet sich vom englischen Begriff „Fishing“ (zu Deutsch „Angeln“) ab und bezeichnet eine der gängigsten Methoden des Identitätsdiebstahls. Betrüger fälschen zum Beispiel Internetseiten, E-Mails und SMS und verleiten Internetnutzer dazu, ihre Passwörter, PINs oder TANs selbst preiszugeben. Besonders häufig werden Webseiten von Banken und Finanzinstituten gefälscht. Es werden aber auch sogenannte Phishing-E-Mails versendet. Angebliche Absender sind dann Amazon, PayPal, DHL oder eben eine Bank oder Sparkasse. Die E-Mails führen dann auf eine gefakte Webseite, die den Nutzer dazu auffordert, seine Login-Daten oder andere vertrauliche Informationen einzugeben.

Schadsoftware / Malware

Eine klassische Variante für den Datendiebstahl ist Schadsoftware, die sich über Dateianhänge in E-Mails verbreitet. Sobald der User diese Anhänge öffnet, setzt sich ein Logarithmus in Gang, der die Software installiert, ohne dass es der PC meldet. Eine modernere Variante davon sind gefälschte Anhänge bei Nachrichten in sozialen Netzwerken und bei Chat-Diensten mit getarnten Links auf Schadsoftware. Eine weitere Methode besteht darin, dass Kriminelle schädlichen Code auf Webseiten einschleusen. Dieses Problem besteht dabei nicht nur für dubiose Angebote. Auch seriöse Unternehmen laufen Gefahr, sich über externe Werbung solche Software einzufangen. Beim Aufrufen der verseuchten Webseite wird dann im Hintergrund Schadsoftware heruntergeladen, sofern Sicherheitslücken beim Nutzer und schlecht eingerichtete Systeme das zulassen.

Ist die Schadsoftware erst einmal installiert, kann sie von Betrügern vielfältig eingesetzt werden. Es können heimlich Screenshots angefertigt werden, die Eingabe von Passwörtern (Keylogging) wird protokolliert. In einigen Fällen werden Dokumente gestohlen und verschlüsselt. Das Opfer wird mit der Löschung oder Veröffentlichung der Dokumente erpresst.

Social Media Fake-Profile

Social Media ist für Betrüger eine wahre Fundgrube. Das hat zwei Gründe. Zum einen veröffentlichen viele Nutzer freiwillig persönliche Informationen wie die Telefonnummer oder das Geburtsdatum auf Facebook und Co. Falsch gesetzte Privatsphäreneinstellungen machen es Kriminellen besonders leicht. Zum anderen werden Fake-Profile, die sich kaum vom echten Profil einer Person unterscheiden, angelegt. Dann verschicken die Betrüger Kontaktanfragen im Namen der Person. Dass es sich um eine Doppelung handelt, fällt meist nicht auf. Wurde die Anfrage angenommen, werden vertrauliche Information in Erfahrung gebracht, z. B. indem der Kontakt in einen Chat gelockt und die Mobilnummer abfragt wird. Unter dieser Nummer kauft der Angreifer einen per Handyrechnung zu bezahlenden Einkaufsgutschein. Den Freigabe-Code fragt der Betrüger via Chat ab und autorisiert so die Zahlung.

Datenlecks in Unternehmen

Wer sich in einem Online-Shop oder einem Streaming-Dienst einen Account erstellt, vertraut den Unternehmen sensible, personenbezogene Daten an. Als Verbraucher gehen wir davon aus, dass Unternehmen aufgrund des gesetzlichen Datenschutzes für die Sicherheit sorgen. Leider kommt es immer wieder zu sogenannten Datenleaks, Datenlecks oder Datenhecks. Selbst großen Konzernen werden zum Teil Millionen von sensiblen Nutzerinformationen gestohlen. Ein bekanntes Beispiel: Der Online-Marktplatz eBay gab im Frühjahr 2014 bekannt, dass Angreifer sich Zugang zu Mitarbeiterkonten verschafft haben. Es wurden „große Teil“ der 145 Millionen Kundendatensätze kopiert. Gestohlen wurden unter anderem Namen, E-Mail- und Postadressen, Telefonnummern, Geburtsdaten und verschlüsselte Passwörter. Solche Listen und Datenbanken werden dann im Darknet veröffentlicht oder weiterverkauft.

Unsichere Netzwerke und Verbindungen

Der Datenverkehr in nicht gesicherten Netzwerken oder öffentlichen, ungesichertem WLAN-Netzen kann von Dritten leicht mitgeschnitten werden. Wenn der Datentransport nicht verschlüsselt ist, kann ihn jeder ohne Weiteres einsehen und somit an persönliche Daten des Nutzers gelangen. Eine sichere Verbindung erkennst du daran, dass „HTTPS“ in der Browserzeile steht. Zusätzlich zeigen die Browser bei sicheren Verbindungen in der Browserzeile in der Regel ein kleines Icon, meistens ein Schloss, an. Das ist etwa bei Facebook, Google, Wikipedia und vielen anderen Webdiensten der Fall, aber leider gibt es nach wie vor Ausnahmen.

Smartphones und Apps

Immer häufiger liest man in den Medien, dass im Google Play Store oder im App Store von Apple mit Schadsoftware verseuchte Apps gefunden werden. Die Schadsoftware ist speziell für Smartphones oder Tablets programmiert. Die App sendet dann Daten an die Betrüger. Wenn Apps unverschlüsselt mit Server des Unternehmens kommunizieren, können Angreifer den Datenverkehr gezielt abfangen. Besonderes vorsichtig sollte man zum Beispiel bei Dritt-Anwendungen etwa für Facebook sein. Versprechen die Zusatzprogramme Funktion, die es nicht gibt, wollen sie nur Zugang zu bestimmten Nutzerdaten bekommen.

Sicherheit im Internet wird immer wichtiger

Die Themen Internetsicherheit und Identitätsdiebstahl oder -missbrauch werden in Zukunft immer wichtiger für die Gesellschaft und für jeden von uns persönlich. Aus diesem Grund ist es unerlässlich, dass Verbraucher nicht nur auf den Datenschutz der Unternehmen vertrauen, sondern sich selbst um die Sicherheit ihrer Daten im Internet kümmern.

Welche Möglichkeiten es für den Schutz der eigenen Daten gibt, haben wir an dieser Stelle zusammengestellt.

Identitätsdiebstahl:

Identitätsdiebstahl: 9 Methoden, wie Betrüger an deine Daten kommen

Opfer von Identitätsdiebstahl? Das kannst du tun!

Darum kann Identitätsdiebstahl deine Bonität ruinieren

Verloren oder gestohlen:

Portemonnaie gestohlen? Dann solltest du schnell handeln!

Ausweis verloren oder gestohlen